Eine gute Berechtigungskonzept Vorlage hilft dabei, Zugriffe auf Systeme, Ordner, Anwendungen und sensible Daten nachvollziehbar zu regeln. Gerade in wachsenden Unternehmen entstehen Berechtigungen oft historisch: Rechte werden hinzugefügt, aber selten wieder entzogen. Das führt zu Sicherheitsrisiken, fehlender Transparenz und unnötigem Prüfungsaufwand. Mit der folgenden Vorlage und den Praxishinweisen können Sie ein Berechtigungskonzept strukturiert aufbauen, dokumentieren und dauerhaft pflegen.

Was ist ein Berechtigungskonzept?

Ein Berechtigungskonzept beschreibt, wer auf was zugreifen darf, warum dieser Zugriff benötigt wird und wie die Vergabe, Änderung und Entziehung von Rechten gesteuert wird. Es umfasst also nicht nur eine Liste von Berechtigungen, sondern auch Zuständigkeiten, Genehmigungsregeln, Kontrollmechanismen und Dokumentation.

Kurz gesagt: Ein gutes Berechtigungskonzept sorgt dafür, dass Mitarbeitende genau die Rechte erhalten, die sie für ihre Aufgabe brauchen – nicht mehr und nicht weniger.

Besonders wichtig ist das bei ERP-, HR-, CRM-, DMS- und Fileserver-Systemen, aber ebenso bei Cloud-Diensten, Fachanwendungen und gemeinsam genutzten Verzeichnissen. Sobald personenbezogene Daten oder geschäftskritische Informationen betroffen sind, wird ein sauber dokumentiertes Vorgehen unverzichtbar.

Wann ist eine Berechtigungskonzept Vorlage sinnvoll?

Praktisch jedes Unternehmen profitiert von einer standardisierten Vorlage. Besonders relevant ist sie, wenn neue Systeme eingeführt werden, Audits anstehen, viele Rollen im Unternehmen existieren oder Rechte bisher informell vergeben wurden. Auch regulatorisch ist das Thema wichtig: Das Prinzip der Zugriffsbeschränkung und der Schutz personenbezogener Daten lassen sich nur schwer nachweisen, wenn es kein dokumentiertes Konzept gibt.

Für eine fachliche Orientierung können Sie die Anforderungen aus dem BSI IT-Grundschutz heranziehen. Wenn personenbezogene Daten verarbeitet werden, sollte das Berechtigungskonzept außerdem zur DSGVO nach EUR-Lex passen, insbesondere zu den Anforderungen an Vertraulichkeit, Integrität und Zugriffsbeschränkung.

- Bei Wachstum: Rollen und Zuständigkeiten ändern sich laufend.

- Bei Audits: Prüfer erwarten nachvollziehbare Regeln und Nachweise.

- Bei hoher Fluktuation: Rechte müssen schnell angepasst oder entzogen werden.

- Bei sensiblen Daten: Überberechtigungen erhöhen das Risiko deutlich.

Diese Bausteine sollte jede Vorlage enthalten

1. Geltungsbereich

Welche Systeme, Datenklassen, Standorte, Abteilungen und Nutzergruppen vom Konzept erfasst werden.

2. Rollenmodell

Definition von Fachrollen, technischen Rollen und Sonderrollen statt individueller Einzellösungen.

3. Freigaben

Wer Berechtigungen beantragt, wer genehmigt und wann zusätzliche Kontrollen nötig sind.

4. Kontrollen

Rezertifizierung, Protokollierung, Entzug bei Austritt und Umgang mit Ausnahmen.

Ein häufiger Fehler ist es, nur eine Rollenliste zu erstellen. Das reicht nicht. Eine tragfähige Berechtigungskonzept Vorlage dokumentiert auch den Lebenszyklus der Rechte: Beantragung, Prüfung, Freigabe, Einrichtung, Kontrolle und Löschung.

Ziele und Schutzbedarf definieren

Beschreiben Sie zuerst, was das Konzept schützen soll: personenbezogene Daten, Finanzdaten, Betriebsgeheimnisse, Produktivsysteme oder kritische Prozesse. Daraus ergibt sich, wie streng die Vergabe und Kontrolle ausgestaltet sein muss.

Rollen statt Einzelrechte pflegen

Je größer die Organisation wird, desto wichtiger ist ein rollenbasiertes Modell. Statt jeder Person individuelle Rechte zuzuweisen, definieren Sie Rollen wie Vertrieb Innendienst, Teamleitung Einkauf, Personalverwaltung oder Systemadministration. Das reduziert Pflegeaufwand und verbessert die Nachvollziehbarkeit.

Funktionstrennung berücksichtigen

Bestimmte Kombinationen von Rechten dürfen nicht bei derselben Person liegen. Typische Beispiele sind Bestellung und Zahlungsfreigabe, Stammdatenpflege und Freigabe oder Personalanlage und Gehaltsfreigabe. Diese Trennung von Funktionen sollte explizit in der Vorlage stehen.

Berechtigungskonzept Vorlage zum direkten Übernehmen

1. Dokumentenstammdaten

- Dokument: Berechtigungskonzept für [System/Anwendung/Ordnerstruktur]

- Version: [z. B. 1.0]

- Verantwortlich: [Rolle oder Abteilung]

- Freigegeben durch: [Fachbereich / IT / Datenschutz / Geschäftsleitung]

- Gültig ab: [Datum]

- Prüfintervall: [monatlich, quartalsweise, halbjährlich]

2. Zielsetzung

Dieses Berechtigungskonzept regelt die Vergabe, Änderung, Prüfung und Entziehung von Zugriffsrechten für [System]. Ziel ist ein nachvollziehbarer, rollenbasierter und risikoangemessener Zugriff auf Informationen und Funktionen.

3. Geltungsbereich

- Betroffene Systeme: [ERP, CRM, HR, DMS, Fileserver, Cloud-Anwendung]

- Betroffene Daten: [personenbezogene Daten, Finanzdaten, Vertragsdaten, technische Unterlagen]

- Betroffene Nutzergruppen: [Mitarbeitende, Führungskräfte, Externe, Administratoren]

4. Rollen und Verantwortlichkeiten

- Fachbereich: definiert fachlichen Bedarf und prüft Angemessenheit.

- IT: setzt genehmigte Rechte technisch um und dokumentiert Änderungen.

- Informationssicherheit/Datenschutz: prüft kritische Rollen und Sonderrechte.

- Führungskraft: beantragt, bestätigt und entzieht Rechte bei Rollenwechsel oder Austritt.

5. Grundsätze der Rechtevergabe

- Vergabe nach dem Minimalprinzip.

- Zugriffe nur aufgabenbezogen und befristet, wenn möglich.

- Sonderrechte nur mit dokumentierter Begründung.

- Keine gemeinsame Nutzung personenbezogener Konten.

- Regelmäßige Überprüfung aller aktiven Berechtigungen.

6. Genehmigungsprozess

- Antrag durch Führungskraft oder Prozessverantwortliche.

- Prüfung des Bedarfs anhand der definierten Rolle.

- Zusatzfreigabe bei Sonderrechten oder Konflikten.

- Technische Einrichtung durch die IT.

- Dokumentation im Ticketsystem, IAM oder Berechtigungsregister.

7. Rezertifizierung und Entzug

Alle Berechtigungen werden im definierten Intervall geprüft. Bei Austritt, Abteilungswechsel oder Wegfall des Bedarfs werden Rechte unverzüglich entzogen. Nicht bestätigte Rechte laufen aus oder werden deaktiviert.

Beispiel für eine Rollen- und Rechte-Matrix

Die folgende Matrix zeigt, wie eine einfache, verständliche Struktur aussehen kann. Sie ersetzt keine Detaildokumentation, ist aber ein idealer Kernbestandteil Ihrer Vorlage.

| Rolle | System/Funktion | Berechtigungsniveau | Genehmiger | Besondere Auflage |

|---|---|---|---|---|

| Vertrieb Innendienst | CRM Kundenstammdaten | Lesen, Bearbeiten | Vertriebsleitung | Keine Exportrechte für Gesamtdatenbestand |

| Personalverwaltung | HR-System Mitarbeiterdaten | Lesen, Bearbeiten, Anlegen | HR-Leitung | Besonders schützenswerte Daten nur für benannte Rollen |

| Buchhaltung | ERP Rechnungen | Lesen, Buchen | Leitung Finanzen | Zahlungsfreigabe getrennt von Stammdatenpflege |

| Systemadministration | Server, Verzeichnisdienst, Backup | Administrieren | IT-Leitung | Sonderrechte protokollieren und regelmäßig prüfen |

Tipp: Arbeiten Sie in der Praxis mit eindeutigen Rollenbezeichnungen, Versionsnummern und einem festen Freigabeworkflow. So bleibt die Matrix auch bei vielen Nutzern wartbar.

So setzen Sie die Vorlage in 7 Schritten um

- Systeme inventarisieren: Erfassen Sie alle Anwendungen, Datenbereiche und Ordnerstrukturen mit Zugriffen.

- Schutzbedarf bewerten: Unterscheiden Sie zwischen normal, hoch und besonders kritisch.

- Rollen aufnehmen: Sammeln Sie Tätigkeiten statt bestehender Einzelrechte.

- Rollen konsolidieren: Fassen Sie ähnliche Aufgaben zu pflegbaren Standardrollen zusammen.

- Konflikte prüfen: Achten Sie auf unzulässige Rechtekombinationen und Sonderrechte.

- Freigabeprozess definieren: Legen Sie fest, wer beantragt, prüft, genehmigt und technisch umsetzt.

- Kontrollrhythmus etablieren: Planen Sie regelmäßige Rezertifizierungen und dokumentieren Sie Ergebnisse.

Praxistipp: Starten Sie nicht mit allen Systemen gleichzeitig. Beginnen Sie mit dem kritischsten System oder dem Bereich mit den meisten Sonderrechten. So wird die Einführung schneller und realistischer.

Typische Fehler im Berechtigungskonzept

Zu viele Einzelrechte

Wenn jede Person individuell gepflegt wird, wächst der Aufwand exponentiell. Rollen schaffen Struktur.

Keine Rezertifizierung

Rechte bleiben sonst bestehen, obwohl sie fachlich nicht mehr erforderlich sind.

Fehlende Verantwortliche

Ohne eindeutige Owner bleibt unklar, wer Bedarfe bewertet und Freigaben verantwortet.

Ausnahmen ohne Dokumentation

Sonderrechte sind oft nötig, müssen aber befristet, begründet und überprüfbar sein.

Praxis-Tipps für Audit, Datenschutz und Betrieb

- Versionieren Sie das Dokument: Nur so ist nachvollziehbar, wann Regeln geändert wurden.

- Dokumentieren Sie Ausnahmen getrennt: Standardrollen und Sonderrechte sollten nicht vermischt werden.

- Nutzen Sie eindeutige Bezeichnungen: Rollennamen wie Standard 1 oder Admin 2 sind im Audit kaum erklärbar.

- Koppeln Sie Ein- und Austrittsprozesse an Berechtigungen: Sonst bleiben verwaiste Konten oder Alt-Rechte bestehen.

- Prüfen Sie technische und fachliche Sicht getrennt: IT kennt die Systeme, der Fachbereich kennt den tatsächlichen Bedarf.

FAQ zur Berechtigungskonzept Vorlage

Reicht eine Excel-Tabelle als Berechtigungskonzept aus?

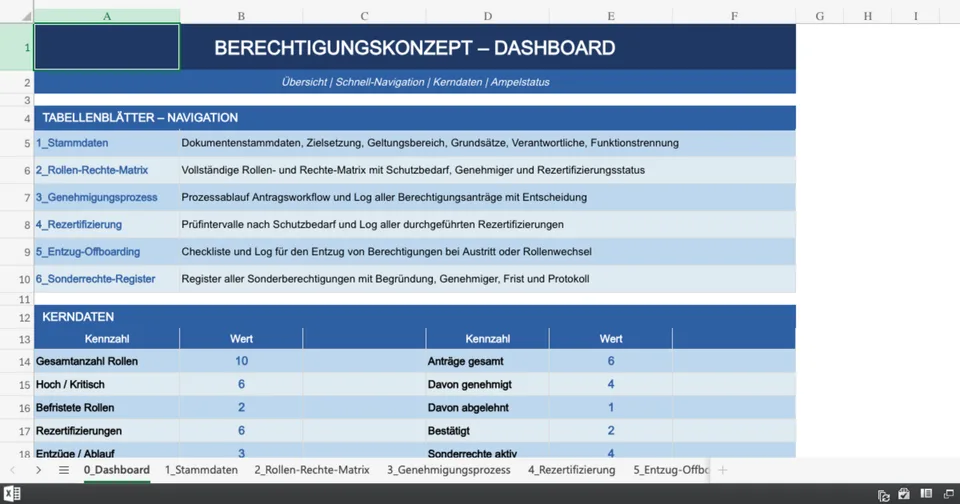

Für kleine Umgebungen kann eine Tabelle als Startpunkt genügen. Sie sollte aber nicht nur Rollen und Rechte enthalten, sondern auch Freigaben, Verantwortlichkeiten, Prüffristen und Versionsstände. Ohne diese Elemente ist es eher eine Rechteübersicht als ein vollständiges Konzept.

Wie oft sollte ein Berechtigungskonzept geprüft werden?

Das hängt vom Risiko ab. Für kritische Systeme sind quartalsweise Prüfungen sinnvoll, für weniger kritische Bereiche können halbjährliche oder jährliche Intervalle ausreichen. Bei personellen Änderungen sollte zusätzlich anlassbezogen geprüft werden.

Wer ist für das Berechtigungskonzept verantwortlich?

In der Praxis liegt die Verantwortung meist verteilt: Fachbereiche definieren den Bedarf, IT setzt um, Informationssicherheit oder Datenschutz prüfen kritische Aspekte, und die Gesamtverantwortung liegt häufig bei der System- oder Prozessverantwortung.

Was gehört bei Sonderrechten unbedingt in die Vorlage?

Mindestens eine Begründung, ein Genehmiger, ein Gültigkeitszeitraum, eine Protokollierung sowie ein definierter Überprüfungstermin. Sonderrechte ohne Ablaufdatum sind ein häufiger Schwachpunkt.

Fazit

Eine starke Berechtigungskonzept Vorlage ist mehr als ein Formular: Sie schafft Klarheit, reduziert Überberechtigungen und macht Zugriffe nachvollziehbar. Wenn Sie mit einem klaren Geltungsbereich, einem verständlichen Rollenmodell, festen Freigaben und regelmäßigen Kontrollen arbeiten, entsteht ein Konzept, das im Alltag funktioniert und zugleich auditfest ist. Nutzen Sie die obige Vorlage als Ausgangspunkt und passen Sie sie systematisch an Ihre Organisation, Ihre Systeme und Ihre Risiken an.